✔Вымогатель Magniber расширил географию атак на все азиатские страны - «Новости»

Шифровальщик Magniber был обнаружен еще в конце 2017 года, после того как известный набор эксплоитов Magnitude начал использоваться для его распространения. Тогда специалисты пришли к выводу, что Magniber, вероятнее всего, является «наследником» другой известной вымогательской малвари, шифровальщика Cerber.

В 2017 году Magniber атаковал исключительно пользователей из Южной Кореи, но теперь, в начале июля 2018 года ситуация изменилась. Первым на эти изменения обратил внимание независимый ИБ-эксперт, известный под псевдонимом MalwareHunter. Он обнаружил, что теперь Magniber атакует пользователей, чьи системы используют по умолчанию китайский язык (Макао, Китай, Сингапур) и малайский (Малайзия, Бруней).

After long time targeting only South Korea, Magniber ransomware is now a global threat.

In past days we seen multiple victims from both Taiwan and Hong Kong, and a few from some other countries.

Interesting…

?@BleepinComputer @demonslay335

cc @jeromesegura— MalwareHunterTeam (@malwrhunterteam) July 5, 2018

Хотя раньше специалисты уже наблюдали заражения за пределами Южной Кореи, всегда оказывалось, что это ложная тревога: пользователь либо использовал прокси к корейским адресом, либо атакованы оказывались граждане Южной Кореи, выехавшие за рубеж. Издание Bleeping Computer сообщает, что на этот раз в коде малвари были обнаружены соответственные изменения, так что речи о ложной тревоге уже не идет.

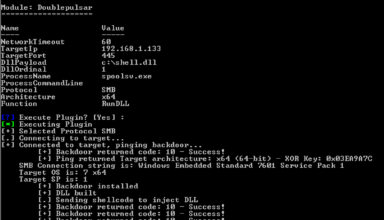

Технический анализ новой версии вредоноса уже подготовили эксперты Malwarebytes. Исследователи обнаружили, что теперь малварь меньше зависит от управляющего сервера и жестко закодированных ключей, необходимых для шифрования файлов. Также Magniber действительно обзавелся новой системой выбора целей, а код малвари стал намного «чище» и сложнее (за счет применения различных техник обфускации).

Также специалисты отмечают, что новая версия Magniber уже взята на вооружение эксплоит-китом Magnitude. Впрочем, из-за общего «magni» в названиях вредоносных решений исследователи давно предполагают, что между ними может быть связь. Особенно учитывая, что на протяжении последних восьми месяцев Magnitude являлся основным вектором распространения Magniber.

Аналитики Malwarebytes пишут, что во время последних вредоносных кампаний Magnitude, в ходе которых распространялся Magniber, активно использовалась 0-day уязвимость в браузере Internet Explorer (CVE-2018-8174), обнаруженная в апреле текущего года. Данный баг был исправлен в мае, и в июне ИБ-эксперты уже сообщали, что уязвимость взяли на вооружение известные эксплоит-киты.