✔Лучшее с мировых ИБ-конференций. Как взломать NFC и Apple Pay и уронить человека с гироскутера - «Новости»

Содержание статьи

- DirtyTooth: получил музыку — потеряй контакты

- Клонирование RFID-маячков в полевых условиях в режиме реального времени

- Азы радиохакинга: методы беспроводных атак

- Ультразвуковая пушка против умных гаджетов

- WiFuzz: обнаружение и эксплуатация логических уязвимостей в криптографическом рукопожатии Wi-Fi

- Одна машина, два радиопакета: атака на автомобильные ключи Hitag-2

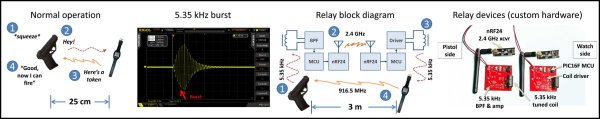

Взлом умного пистолета

Popping a Smart Gun // DEF CON. 2017

Умные пистолеты продают с обещанием: стрелять они будут только из рук авторизованных пользователей. В кино такие обещания, может быть, и работают, но в реальности дела обстоят иначе.

В этом докладе?исследуется безопасность одного из таких умных пистолетов, который доступен в продаже для широкой общественности, и демонстрируются три его уязвимости. Во-первых, показано, как из пистолета можно стрелять даже вдали от его хозяина. Во-вторых, как?заблокировать стрельбу, даже если выстрелить хочет законный владелец пистолета. В-третьих, как стрелять из пистолета даже без авторизации, без предварительного физического контакта с целевым пистолетом и без его модификации.

DirtyTooth: получил музыку — потеряй контакты

Kevin Mitnick. DirtyTooth: Put music & lose your contacts // ToorCon. 2017

Доклад Кевина?Митника, легендарного персонажа хакерской сцены. В последнее время его имя обычно всплывает только при обсуждении социальной инженерии, но, как можно видеть из этого доклада, социальная инженерия — далеко не единственное, в чем?Митник силен.

Bluetooth-коммуникации сегодня на подъеме. Миллионы людей пользуются этой технологией для комфортного подключения к периферийным устройствам. В докладе представлен трюк/хак для iOS 10.3.2 (и более ранних версий этой ОС) для?взлома механизма управления профилями. Из-за утечки информации с iOS-девайсов, вызванной некорректным управлением профилями, у злоумышленника существует техническая возможность извлечь немало конфиденциальных данных пользователя с девайса, работающего под управлением iOS.

Манипулируем IoT-девайсами через радиосигналы

Caleb Madrigal. Controlling IoT devices with crafted radio signals // DEF CON. 2017

Этот доклад — идеальный экскурс в работу беспроводной связи. В докладе?продемонстрировано, как захватывать цифровые данные в режиме реального времени (при помощи SDR), — вплоть до того, что показывается, как именно информационные биты передаются. Объясняется, как просматривать, прослушивать, воспроизводить беспроводные сигналы и манипулировать ими, как прерывать беспроводные коммуникации и даже как?генерировать новые радиоволны с нуля — иначе говоря, делать радиоинъекции (радиоинъекции могут быть полезны при фаззинге и брутфорс-атаках).

Докладчик также демонстрирует разработанные собственноручно инструменты (на базе SDR), облегчающие перехват и генерацию беспроводных цифровых сигналов.

Клонирование RFID-маячков в полевых условиях в режиме реального времени

Dennis Maldonado. Real-time RFID Cloning in the Field // DEF CON. 2017

Сегодня существует много довольно?неплохих решений для клонирования RFID-маячков. Однако процесс клонирования, как правило, медленный, утомительный и чреват ошибками. Что, если бы появился новый способ клонирования бейджей с RFID-начинкой, свободный от всех этих проблем?

В этом докладе представлен более умный способ клонирования RFID-маячков, который возможно?проводить в полевых условиях. В докладе рассмотрены наиболее популярные из инструментов и методов для дальнодействующего RFID-клонирования. Затем обсуждается и демонстрируется новый метод, который позволяет клонировать RFID-маячки в полевых условиях — в считаные секунды.