✔Итальянская нефтегазовая компания Saipem SpA пострадала от новой версии вайпера Shamoon - «Новости»

Вайпер Shamoon впервые был обнаружен в далеком 2012 году, когда атаковал саудовскую нефтяную компанию Aramco. Shamoon изучали специалисты компаний Websense (нынешняя Forcepoint), Seculert, «Лаборатории Касперского» и многие другие. Тогда вредонос был настроен на стирание данных с 30 000 компьютеров и затирание MBR (Master Boot Record). Кроме того, по окончании работы малварь демонстрировала изображение горящего американского флага.

Четыре года спустя, в 2016 году, исследователи Symantec и Palo Alto Networks обнаружили, что Shamoon вернулся. Вредонос снова был нацелен на как минимум одну неназванную компанию в Саудовской Аравии и содержал в настройках жестко закодированные учетные данные от компьютеров ее сотрудников, чтобы угроза могла распространиться быстро и нанести как можно больше вреда. Как и в 2012 году малварь затирала информацию на дисках и переписывала MBR. Тогда в конце атаки Shamoon демонстрировал известное фото погибшего Айлана Курди — сирийского мальчика трех лет, который был беженцем курдского происхождения. Курди погиб вместе с несколькими родственниками 2 сентября 2015 года, когда его семья пыталась пересечь Средиземное море.

Теперь, спустя еще два года после этих событий, исследователи обнаружили новую атаку и вариацию Shamoon. Теперь целью злоумышленников стала итальянская нефтегазовая компания Saipem SpA, которая к тому же является крупнейшим зарубежным подрядчиком вышеупомянутой Aramco. Кроме того, по данным Forbes, пострадала неназванная компания из ОАЭ, занимающаяся тяжелым машиностроением.

Новый инцидент произошел 8-9 декабря 2018 года, и Saipem SpA уже выпустила официальное заявление, посвященное случившемуся. В это же время новая вариация Shamoon была загружена на VirusTotal с итальянского адреса (судя по всему, из штаб-квартиры Saipem). Другие образцы, загруженные еще через день, были «залиты» с индийских адресов, и нужно заметить, что в Индии находится еще один пострадавший филиал компании.

Журналисты издания ZDNet, пообщавшиеся с представителями Saipem SpA, пишут, что в компании уверены — на этот раз Shamoon не стирал данные, а зашифровал их. ИБ-специалисты, изучившие новые образчики малвари, не согласны с этим. Они объясняют, что вайпер перезаписывает поверх удаленного контента мусорные данные, чтобы затруднить восстановление информации. Очевидно, неподготовленным сотрудникам Saipem SpA показалось, что это похоже на зашифрованную информацию.

Согласно официальным данным, в результате атаки пострадали лишь обычные компьютеры и рабочие станции сотрудников (около 10%), но инцидент не коснулся систем, контролирующих работу промышленного оборудования. В настоящее время специалисты Saipem SpA вернули работоспособность большинству машин и восстановили информацию из резервных копий.

Если в предыдущих версиях в Shamoon обнаруживали список жестко закодированных учетных данных SMB (Server Message Block), которые малварь использовала для распространения в сетях компаний, то на этот раз все немного иначе. Специалист копании Chronicle Брэндон Левин (Brandon Levene), который первым заметил новую угрозу, пишет, уже привычного списка учетных данных для SMB на этот раз не было. Это совпадает с заявлениями представителей Saipem SpA, которые сообщаю, что в качестве точки проникновения рассматривается RDP (Remote Desktop Protocol).

Специалист отмечает, что злоумышленники могли использовать Mimikatz, а учетными данными для SMB озаботились уже после. Кроме того, эксперт заметил, что на этот раз у Shamoon отсутствовал сетевой компонент: не было управляющего сервера, с которым взаимодействовал бы вредонос. Все это заставляет предположить, что злоумышленники внедряли малварь вручную. Данную теорию об автономности новой версии подтверждает и тот факт, что новый Shamoon имел конкретную дату запуска (7 декабря 2017, 23:51), после которой малварь начинала действовать. Так как дата уже была «просрочена», вредонос начинал действовать сразу же после исполнения пейлоада.

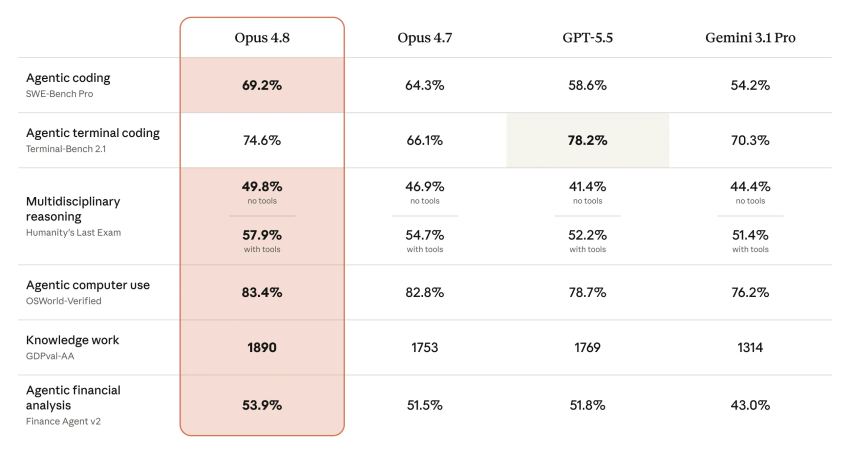

New variant of Shamoon #Wiper has surfaced, 80 percent equal to v1 and 28 percent equal to v2. Detecion in place by most vendors. One of the hashes: 001d216ee755f0bc96125892e2fb3e3a — historical comparison attached. #DFIR #Malware pic.twitter.com/Feo6wheb08

— Christiaan Beek (@ChristiaanBeek) December 11, 2018