✔Palo Alto Networks: жертвами скрытых майнеров стали более 30 000 000 пользователей - «Новости»

Интерес злоумышленников к криптовалюте продолжает расти. Только в январе 2018 года стало известно о нескольких вредоносных кампаниях, связанных с криптовалютами. К примеру, теперь преступники заражают майнерами серверы Oracle WebLogic, криптовалютой активно интересуются операторы крупных ботнетов, и даже шифровальщики теперь маскируются под кошельки для криптовалюты.

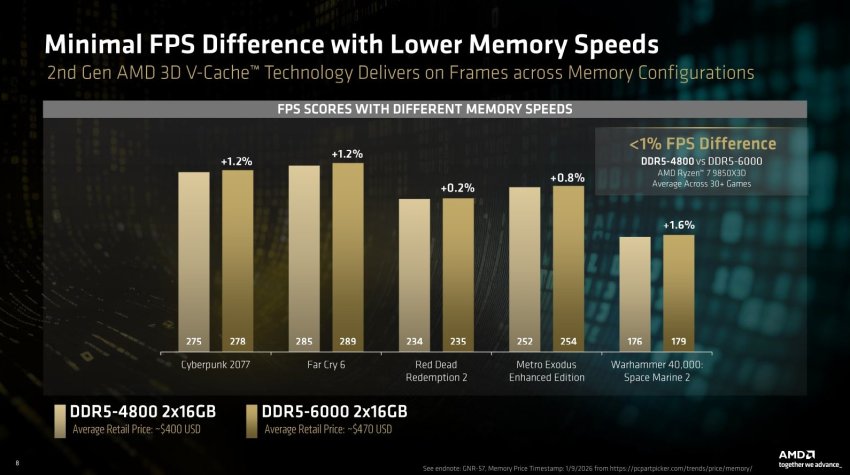

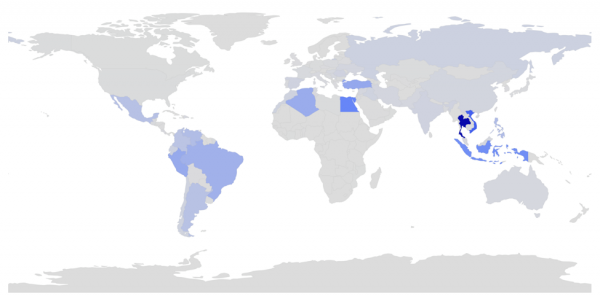

Специалисты Palo Alto Networks зафиксировали еще одну масштабную вредоносную кампанию по распространению скрытых майнеров криптовалюты Monero, направленную против обычных пользователей. Злоумышленники используют опенсорсное решение XMRig и атакуют пользователей Юго-Восточной Азии, Северной и Южной Америки.

Карта заражений

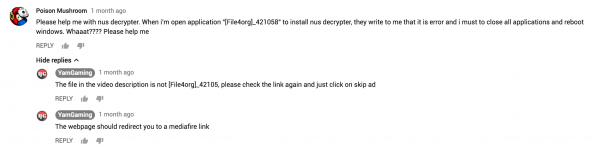

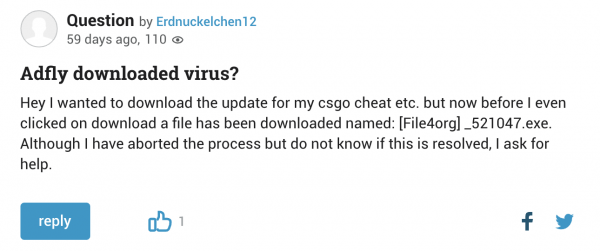

Действуют злоумышленники очень просто: распространяют среди простых пользователей ссылки на различные популярные файлообменники и сервисы для облачного хранения данных, вроде 4sync. Преступники используют файлы VBS и ссылки на популярные сервисы для сокращения URL-адресов (например, Bit.ly и Adf.ly), поэтому установить точное число пострадавших не представляется возможным, но исследователи предполагают, что пострадали не менее 30 млн пользователей. Жалобы некоторых пострадавших можно увидеть ниже. Как можно понять по приведенным скриншотам, пользователи искренне полагали, что скачивают с файлообменника нечто полезное, к примеру, читерское ПО для Counter-Strike: Global Offensive.

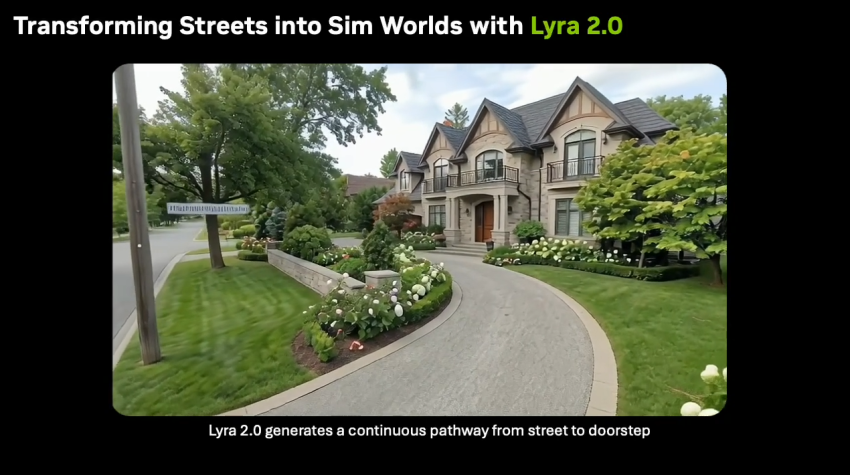

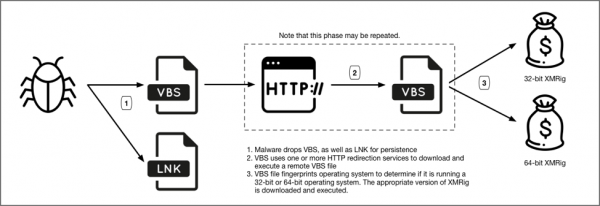

По мнению аналитиков, вредоносная кампания активна как минимум на протяжении четырех месяцев, и за это время злоумышленники уже неоднократно меняли тактику. Так, после ноября 2017 года операторы кампании практически отказались от использования файлов SFX и перешли на исполняемые файлы, скомпилированные при помощи Microsoft .NET Framework. А в декабре 2017 года атакующие продемонстрировали дроппер, созданный с использованием Borland Delphi. Как выглядит схема атаки, показано на изображении ниже.