✔Китайцы использовали квантовый компьютер D-Wave Systems для взлома AES-шифрования — у них почти получилось - «Новости сети»

Китайские учёные опубликовали в национальном рецензируемом журнале Chinese Journal of Computers статью, в которой сообщили об эффективных атаках на ряд алгоритмов AES-шифрования. Атаки были проведены с использованием квантового компьютера канадской компании D-Wave Systems. Но основным «ударным» механизмом стал новый математический аппарат, разработанный в Китае. Специалисты оценили угрозу как «реальную и существенную».

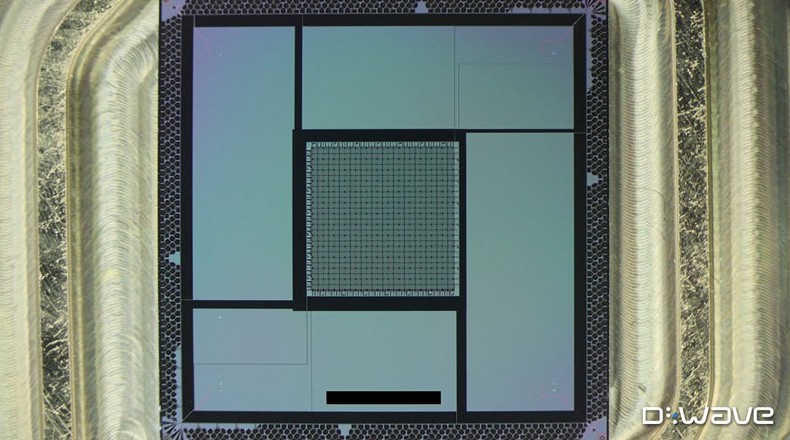

1200-кубитовый процессор поколения Advantage 2. Источник изображения: D-Wave

Шифрование AES с ключами выше определённой длины сегодня считается чрезвычайно защищённым. Но это с точки зрения обычных компьютерных вычислений. Квантовые компьютеры и соответствующие алгоритмы потенциально обещают играючи взламывать ключи AES. Считается, что для этого должно пройти 10, 20 или даже больше лет. Однако есть опасения и признаки того, что всё произойдёт намного раньше — уже через 3-5 лет. Группа китайских учёных из Шанхайского университета в своей новой работе показала, что ряд алгоритмов шифрования, лежащих в основе AES, могут быть скомпрометированы квантовыми компьютерами.

Используя квантовый компьютер канадской компании D-Wave Systems учёные провели атаку на алгоритмы Present, Gift-64 и Rectangle, которые относятся к так называемому блочному шифрованию Substitution-Permutation network (подстановочно-перестановочная сеть). Код не был взломан окончательно, как говорится в работе, но команда исследователей была близка к этому как никто и никогда ранее. Сеть SP является частью AES-шифрования, с помощью которого банковский сектор, госструктуры и военные всего мира хранят свои секреты. Даже призрачная угроза в данном случае должна рассматриваться, как реальная.

«Это первый случай, когда настоящий квантовый компьютер представляет реальную и существенную угрозу для множества полномасштабных структурированных алгоритмов SPN, используемых сегодня», — говорится в рецензируемой статье.

Сам квантовый компьютер D-Wave Systems с трудом можно назвать квантовым. Он использует принцип квантового отжига — работает на поиске энергетических минимумов, что в физике соответствует стремлению атомов к наименьшему энергетическому состоянию. Всё, что осталось после обработки — «прогорания» — данных и есть искомый результат. Учёным нужно было лишь создать математический аппарат для обработки данных в нужном для них направлении. Такой аппарат с привлечением ИИ был создан, но он не универсальный и это затрудняет практическое использование квантовых платформ сегодня, в том числе, для успешного взлома AES-ключей.