✔Каждый пятый магазин, пострадавший от MageCart, заражают повторно через несколько дней - «Новости»

Независимый ИБ-эксперт Виллем де Грот (Willem de Groot) предупреждает, что сайты, подвергшиеся атакам MageCart, очень часто страдают от повторных заражений. Напомню, что де Грот является создателем сервиса MageReport, который позволяет проверить онлайн-магазины на предмет уязвимостей и заражения малварью.

Специалист уже давно отслеживает вредоносные компании MageCart, в ходе которых злоумышленники похищают данные банковских карт пользователей. «Почерк» преступников почти всегда узнаваем: они взламывают самые разные сайты, чаще всего, это магазины на базе Magento, которые ломают через уязвимости в самой CMS или ее плагинах. Затем преступники внедряют вредоносный код jаvascript на страницы оплаты (своеобразный софтверный «скиммер»), похищая таким образом вводимые пользователями финансовые данные (номера банковских карт, имена, адреса и так далее).

По последним данным компаний RiskIQ и Flashpoint, такими атаками сейчас занимаются как минимум семь хакерских групп, от деятельности которых пострадали уже более 100 000 магазинов.

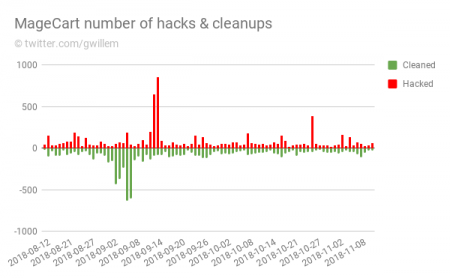

На этой неделе собственную статистику относительно MageCart опубликовал и де Грот. В своем блоге исследователь рассказывает, что с 2015 года он отслеживал такие атаки на 40 000 доменов и только в августе, сентябре и октябре текущего года его сканеры зафиксировали атаки более чем на 5400 доменов.

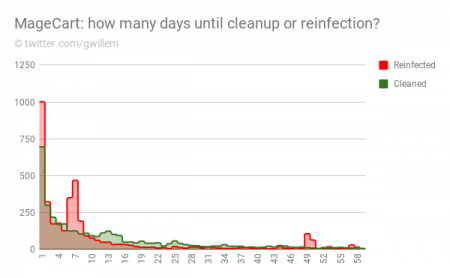

В среднем «скиммеры» взломщиков работают на взломанных сайтах 12,7 дней, после чего их, как правило, обнаруживают и удаляют. Однако де Грот предупреждает, что очистка магазина от инфекции и закрытие брешей, через которые исходно было осуществлена компрометация, далеко не всегда оказываются эффективными. Так, 21,3% сайтов подвергаются повторным заражениям. Причем это происходит быстро: иногда злоумышленникам нужен всего день, иногда неделя, а в среднем повторный взлом происходит спустя 10,5 дней.

Чтобы не быть голословным, де Грот приводит конкретные примеры таких случаев: TechRabbit.com подвергался атакам 2 раза, Kitronik.co.uk 4 раза и Zapals.com 4 раза.

Исследователь объясняет, что такое происходит по ряду причин и перечисляет некоторые из них:

- операторы MageCart часто оставляют на взломанных ресурсах бэкдоры и специально созданные административные аккаунты;

- операторы MageCart используют механизмы повторного заражения, к примеру, внедряют периодические задачи, которые время от времени проверяют, не нужно ли переустановить пейлоад;

- некоторые MageCart-группы применяют обфускацию, и обнаружить их присутствие в легитимном коде крайне трудно;

- порой операторы MageCart эксплуатируют уязвимости нулевого дня, и уязвимые сайты попросту не могут установить патчи, так как их еще не существует.