✔Хак-группа PowerPool уже использует для атак свежую 0-day уязвимость в Windows - «Новости»

);

Специалисты ESET сообщили, что хакерская группа PowerPool уже эксплуатирует свежую проблему, связанную с Windows Task Scheduler, а именно механизмом Advanced Local Procedure Call (ALPC). Хакеры модифицировали публично доступный эксплоит и атакуют пользователей разных стран мира, включая Чили, Германию, Индию, Филиппины, Россию, Украину, Польшу, Великобританию и США.

Напомню, что данную проблему в конце августа обнаружил ИБ-эксперт, известный как SandboxEscaper. Информация о неисправленном баге была открыто опубликована в Twitter вместе со ссылкой на proof-of-concept эксплоит.

Обнаруженный баг представляет собой локальное повышение привилегий, которое позволяет атакующему повысить права своей малвари от Guest или User до уровня SYSTEM. Проблема связана с работой Windows Task Scheduler, а именно механизма Advanced Local Procedure Call (ALPC). Хотя изначально считалось, что уязвимость представляет угрозу лишь для 64-разрядных систем, вскоре выяснилось, что незначительно модифицировав эксплоит, можно атаковать и 32-разрядные версии Windows.

В настоящее время официального исправления по-прежнему нет, однако о проблеме позаботились сторонние специалисты – инженеры компании Acros Security. Временный патч (или микропатч) для уязвимости в Task Scheduler ALPC был представлен в составе их продукта 0patch. 0patch – это платформа, предназначенная как раз для таких ситуаций, то есть исправления 0-day и других непропатченных уязвимостей, для поддержки продуктов, которые уже не поддерживаются производителями, кастомного софта и так далее.

Теперь специалисты компании ESET сообщают, что уязвимость уже эксплуатирует как минимум одна группа хакеров — PowerPool. По данным исследователей, злоумышленники немного изменили оригинальный PoC-эксплоит и перекомпилировали его для атак.

PowerPool используют проблему для подмены содержимого C:Program Files(x86)GoogleUpdateGoogleUpdate.exe, легитимного апдейтера приложений Google. Так как этот файл регулярно исполняется с привилегиями администратора, это позволяет атакующим повысить привилегии своей малвари в целевой системе.

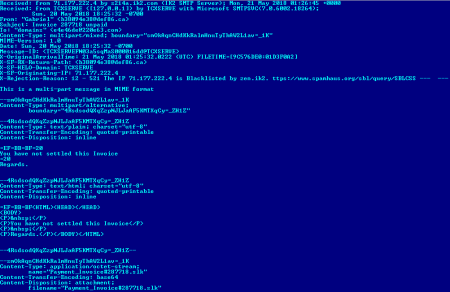

Эксперты ESET полагают, что атака PowerPool начинается с вредоносных таргетированных писем, которые хакеры рассылают жертвам. Судя по всему, эта хакерская группа связана с интересной спам-кампанией, обнаруженной специалистами SANS в мае текущего года. Тогда злоумышленники использовали для распространения малвари файлы Symbolic Link (.slk), и сейчас такую же тактику демонстрирует PowerPool.

Спам PowerPool

Вредонос, который распространяется в таких письмах, это бэкдор, чья цель — провести разведку ситуации. Если зараженная машина вызывает у атакующих интерес, малварь загружает бэкдор второй стадии, который уже способен исполнять команды в системе, загружать и выгружать файлы, ликвидировать процессы и так далее.

На второй стадии атаки на скомпрометированную машину также загружается ряд опенсорсных инструментов, среди которых PowerDump, PowerSploit, SMBExec, Quarks PwDump и FireMaster. И именно на второй стадии атаки происходит эксплуатация 0-day, подмена GoogleUpdate.exe и повышение привилегий.

Исследователи пишут, что конечные цели группировки неясны до конца. Аналитики ESET полагают, что исходя из характера используемых PowerPool инструментов, можно говорить о некой форме кибершпионажа.