✔Вредонос GZipDe распространяет бэкдор на базе Metasploit - «Новости»

Аналитики компании AlienVault рассказали об обнаружении малвари GZipDe, очевидно, применяющейся для направленных кибершпионских атак.

Угрозу впервые заметили лишь на прошлой неделе, когда пользователь из Афганистана загрузил на VitusTotal вредоносный документ Word, повествующий о саммите Шанхайской организации сотрудничества (ШОС). Исследователи полагают, что целью неизвестных злоумышленников, вероятно, был сотрудник какого-то посольства в Афганистане, так как сам документ-приманка написан на английском языке.

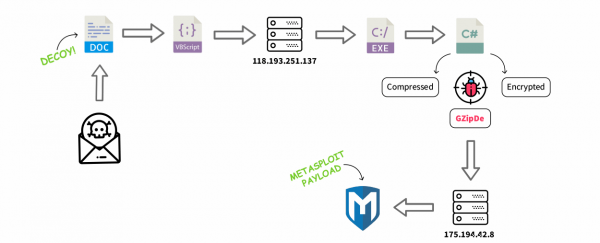

Вначале атаки GZipDe действует по уже классической схеме: пользователя обманом и хитростью вынуждают открыть документ и включить макросы, после чего происходит исполнение скрипта Visual Basic, PowerShell кода и загрузка исполняемого файла в формате PE32. По завершении этих процедур на машину попадает сам GZipDe.

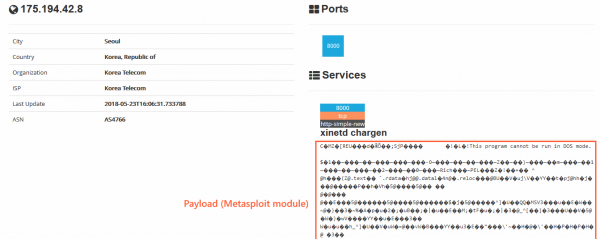

Согласно данным AlienVault, малварь написана на .NET и использует кастомный метод шифрования для обфускации и уклонения от обнаружения. При этом, в сущности, GZipDe является лишь загрузчиком, то есть его задача – загрузить на машину жертвы некую малварь с удаленного сервера злоумышленников. И хотя сервер, с которого должна была скачиваться эта вторичная угроза, был недоступен, исследователи воспользовались поисковиком Shodan и с его помощью установили, что сервер ранее проходил индексирование, и на нем размещался пейлоад Metasploit.

Исследователи рассказывают, что функциональность Metasploit использовалась злоумышленниками в качестве замены бэкдору. Шеллкод загружал в память DLL целиком, не оставляя практически никаких следов на дисках зараженной машины. «К примеру, он мог собирать данные о системе и связываться с управляющим сервером, ожидая дальнейших команд», — пишут специалисты. Также атакующие могли воспользоваться и любым другим пейлоадом, например, для повышения привилегий и системе или продвижения в локальную сеть.

Эксперты AlienVault отмечают, что преступники не так уж редко используют легитимную функциональность Metasploit в собственных целях. К примеру, к подобной тактике прибегает известная хакерская группировка Turla. Исследователи признают, что это значительно затрудняет установление источников атак и позволяет злоумышленникам тратить куда меньше времени и сил для достижения целей.