✔Малварь Hide ‘N Seek «выживает» на IoT-устройствах даже после перезагрузки - «Новости»

Впервые IoT-ботнет Hide ‘N Seek (HNS) был замечен специалистами в январе 2018 года. Тогда аналитики компании Bitdefender предупреждали, что новая угроза, атакующая IoT-девайсы, скомпрометировала более 24 000 устройств и продолжает разрастаться: в настоящее время заражены около 90 000 устройств.

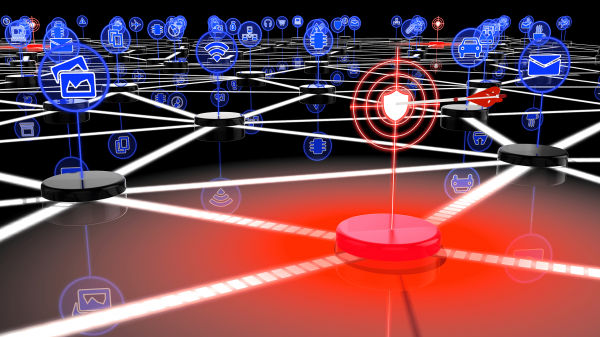

Сообщалось, что HNS распространяется посредством комбинирования словарных брутфорс атак и жестко закодированного списка учетных данных, обнаруживая в сети устройства с открытыми портами Telnet, но механизм распространения сильно кастомизирован. Так, вредонос работает подобно червю, и атака начинается того, что он генерирует случайные IP-адреса и пытается установить соединение raw socket SYN с каждым адресом из полученного списка. После заражения устройства, HNS ищет другие цели в той же LAN-сети, а также запускает сервер TFTP (Trivial File Transfer Protocol) для доставки малвари.

Эксперты писали, что HNS отличается об большинство современных ботнетов, атакующих интернет вещей. Дело в том, что HNS строится не на базе модифицированной версии Mirai и демонстрирует куда большее сходство с малварью Hajime, то есть тоже использует децентрализованную peer-to-peer архитектуру. Причем если в случае Hajime авторы вредоноса использовали протокол BitTorrent, то разработчики HNS создали собственный механизм для P2P-коммуникаций. Так, инструкции и команды боты получают друг от друга, плюс каждый зараженный хост хранит у себя список всех IP-адресов других ботов, который может обновляться в режиме реального времени. Боты способны выполнять команды на извлечение данных, выполнение кода и вмешиваться в работу устройств. При этом каждый зараженный девайс выступает сразу C&C-сервером, файловым сервером и платформой для перегруппировки.

Теперь аналитики Bitdefender подготовили новый отчет, в котором предостерегают, что HNS стал еще опаснее. Дело в том, что малварь, первой из всех IoT-угроз, научилась «переживать» перезагрузку зараженных «умных» устройств и продолжает работать даже после этого.

Новый образец Hide ‘N Seek был обнаружен в конце апреля 2018 года. Теперь вредонос копирует себя в /etc/init.d/, добавляет в автозапуск и выполняется после каждой загрузки ОС устройства. Чтобы осуществить копирование, необходимы root-привилегии, поэтому HNS старается атаковать уязвимые гаджеты через Telnet и добиться сохранения присутствия на устройстве.

По словам экспертов, через Telnet вредонос может атаковать самые разные устройства. Так, в арсенале бота присутствуют 10 различных бинарников, скомпилированных для x86, x64, ARM (Little Endian и Big Endian), SuperH, PPC и других платформ. Кроме того, HNS использует для атак уязвимости в IPTV-камерах Wansview NCS601W, а также эксплуатирует баги в продукции AVTECH.