✔В сети опубликован эксплоит для проблемы Drupalgeddon2, и хакеры уже им пользуются - «Новости»

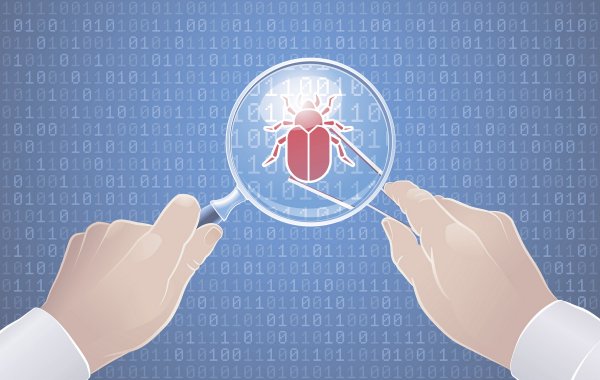

В марте 2018 года разработчики CMS Drupal анонсировали скорый выход патчей для некой «чрезвычайно критической» уязвимости, попросили администраторов подготовиться к выходу патчей заранее и установить обновления сразу же, как только те станут доступны. Дело в том, что эксплоит для опасной бреши, по мнению разработчиков, мог быть создан за считанные дни или даже часы, после публикации данных о проблеме.

Вскоре выяснилось, что опасения у авторов Drupal вызвал баг CVE-2018-7600, которому в сети тут же дали имя Drupalgeddon2 – в честь старой уязвимости Drupalgeddon (CVE-2014-3704, SQL-инъекция), обнаруженной в 2014 году и тогда ставшей причиной взлома множества сайтов под управлением Drupal.

Уязвимость позволяет атакующему выполнить произвольный код в самом «сердце» CMS, полностью скомпрометировав уязвимый сайт. Для этого злоумышленнику не потребуется регистрация, аутентификация и какие-либо сложные манипуляции. Фактически, достаточно просто обратиться к определенному URL-адресу. Однако разработчики Drupal предпочли разгласить как можно меньше подробностей о проблеме.

В конце прошлой недели исследователи Check Point и Dofinity, наконец, обнародовали детальный анализ проблемы, после чего российский ИБ-специалист Виталий Рудных опубликовал на GitHub PoC-эксплоит для уязвимости («в ознакомительных и образовательных целях»).

Спустя считанные часы после публикации эксплоита аналитики Imperva, Sucuri и SANS Internet Storm Center сообщили о первых попытках эксплуатации уязвимости и атаках на сайты, работающие под управлением Drupal. Исследователи подтверждают, что попытки злоумышленников базируются именно на PoC с GitHub, но отмечают, что пока о волне атак речи не идет, наблюдаются единичные случаи.

В настоящее время серверы-ловушки исследователей фиксируют попытки использования простых и «безвредных» команд, таких как echo, phpinfo, whoami или touch. Тем не менее, эксперты ожидают, что в ближайшие дни количество атак значительно возрастет, а между различными группами злоумышленников возникнет своего рода «конкуренция». Ожидается, что взломщики будут «сражаться» за уязвимые сайты, стараясь как можно быстрее захватить их первыми.

Разработчики Drupal и ИБ-специалисты еще раз убедительно призывают владельцев и администраторов сайтов установить обновления, если это еще не было сделано.