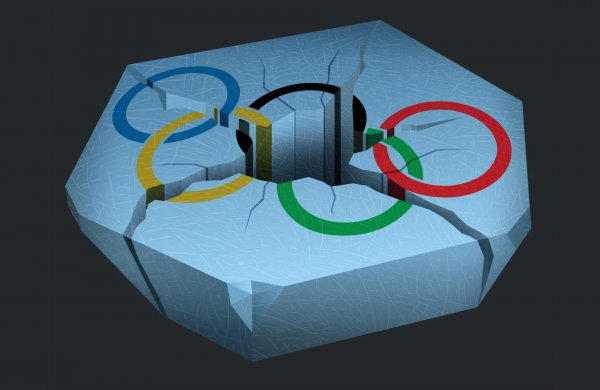

✔Эксперты изучают вирус Olympic Destroyer, вызвавший проблемы во время открытия Олимпиады в Пхенчхане - «Новости»

Вскоре после завершения церемонии открытия зимних Олимпийских игр в Пхенчане, СМИ сообщили о кибератаке. Так, во время церемонии на стадионе отключился Wi-Fi и телевизионные системы, а также на время перестал функционировать официальный сайт Олимпиады. Расследованием случившегося немедленно занялись эксперты по безопасности, и теперь команда Cisco Talos представила развернутый отчет о происшедшем.

Исследователи рассказали, что сбои спровоцировала малварь, которой присвоили название Olympic Destroyer, и атака вовсе не была случайной. Как выяснилось, вредонос является вайпером (от английского wiper, «чистильщик») и способен удалять критические для работы Windows системные сервисы, вмешиваться в процедуры восстановления данных. Так,после атаки Olympic Destroyer зараженное устройство может перестать загружаться вовсе. По данным Cisco, малварь умышленно ищет и стирает файлы, размещенные в сетевых папках, которые возможно и не являются необходимыми для работы ОС, однако определенно могут представлять ценность для устроителей Олимпийских игр.

Также эксперты пришли к выводу, что Olympic Destroyer обладает интересным механизмом самоизменения, который позволяет угрозе меняться и эволюционировать на каждом зараженном хосте. Аналитики пишут, что Olympic Destroyer похищает учетные данные из браузеров и операционной системы, а затем комбинирует эту информацию со списком жестко закодированных логинов и паролей, которые использует для дальнейшего распространения по сети.

I updated our #OlympicDestroyer post. The malware has the capability to generate new binaries with the stolen credentials (by patching the PE). The list in the screenshot comes from previous executions and was not created by the devevelopers themself https://t.co/VwkNNSI06Q

— Paul Rascagneres (@r00tbsd) February 13, 2018

Исследователи заметили, что похитив учетные данные, вредонос создает новые бинарники, пополняя ими уже имеющийся в его распоряжении список логинов и паролей. Специалисты Cisco Talos признают, что сама идея полиморфной малвари не нова, но им еще не доводилось видеть ничего подобного за все долгие годы работы.

Polymorphic malware isn’t a new idea by itself, but I have never seen any examples of malware modifying itself to include harvested credentials

— Jaeson Schultz (@jaesonschultz) February 13, 2018

I have not seen a malware sample modify itself to include harvested creds before and I've been doing this stuff for longer than I should admit ? #OlympicDestoryer

— Craig Williams (@security_craig) February 13, 2018

Но даже этот необычный метод сбора и применения учетных данных не объясняет, как Olympic Destroyer столь успешно распространился по сети. Здесь на помощь пришли специалисты Microsoft и команды Windows Defender. Они сообщили, что вирус использовал эксплоит АНБ EternalRomance, некогда похищенный у спецслужб хакерской группой Shadow Brokers и после опубликованный в открытом доступе. Напомню, что EternalRomance, наряду с инструментом EternalBlue, также использовался для распространения малвари NotPetya и Bad Rabbit.

Fresh analysis of the #cyberattack against systems used in the Pyeongchang #WinterOlympics reveals #EternalRomance SMB exploit. #WindowsDefenderAV detects attack components as Trojan:Win32/Samcrex.

— Windows Defender Security Intelligence (@WDSecurity) February 13, 2018

Хотя изучение Olympic Destroyer пока далеко от завершения, а ИБ-специалисты заполнили еще не все пробелы, практически все исследователи сходятся во мнении, что Olympic Destroyer был создан не для кибершпионажа и не ради финансовой выгоды. Похоже, что основной задачей малвари было именно нанесение вреда и уничтожение данных.