✔Утечку данных 45 млн человек обнаружили во время проведения академического исследования - «Новости»

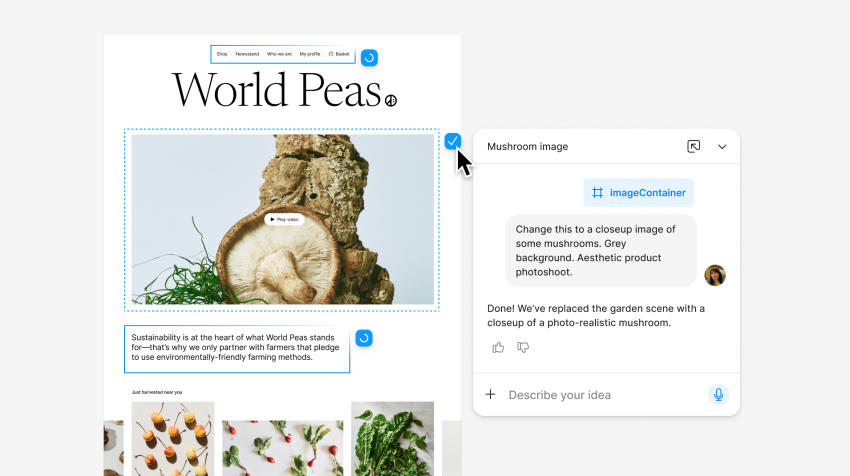

Специалисты Калифорнийского университета в Сан-Диего разработали инструмент Tripwire, который позволяет определить, когда какой-либо сайт, содержащий личные данные пользователей, подвергается взлому.

Идея была проста: Tripwire ищет сайты с возможностью регистрации, и заводит на каждом ресурсе одну или более учетную запись, привязанную к уникальному email-адресу, который более не используется ни для каких целей. При этом пароль для этого почтового ящика и учетной записи на сайте умышлено совпадают. После Tripwire регулярно проверяет, не пытался ли кто-либо посторонний войти в почту с использованием данного уникального пароля. Как только подобное происходит, сайт можно считать скомпрометированным, так как пользовательские данные попали в руки некой третьей стороны.

В опубликованном недавно научном докладе (PDF) исследователи пишут, что таким образом им удалось завести аккаунты более чем на 2300 сайтах. В конце периода наблюдений обнаружилось, что неизвестные злоумышленники узнали учетные данные от 19 из них, причем пользовательская база одного из этих ресурсов насчитывает более 45 000 000 человек.

Хотя специалисты попытались связаться с операторами всех пострадавших ресурсов, к их огромному удивлению, ни один из сайтов в итоге не уведомил пользователей об утечке и компрометации данных.

Чтобы иметь возможность судить о том, что компрометации точно повергся изучаемый сайт, а не почтовый провайдер, специалисты создали более 100 000 контрольных почтовых ящиков и в случае выявления бреши сверялись с ними.

«Меня приободрил тот факт, кто крупные сайты, с которыми мы контактировали, восприняли нас со всей серьезностью. Но я был весьма удивлен, когда никто не предпринял никаких действий на основании полученных нами результатов. На самом деле, компании вообще не стремились помогать нашему исследованию, ведь наша работа подвергала их огромным финансовым и юридическим рискам», — рассказывает глава исследовательской группы и профессор компьютерных наук Алекс Сноерен (Alex C. Snoeren).

Однако на простом выявлении факта компрометации сайта исследования не заканчиваются. Также Tripwire способен обнаруживать ресурсы, хранящие пароли в формате простого текста. Для этого инструмент может, например, создать несколько аккаунтов-ловушек на одном сайте, используя для одних совсем простые пароли, а для других очень сложные. Если атакующие в итоге скомпрометируют все эти учетные записи, проверяемый ресурс, скорее всего, хранит пароли в формате простого текста, или защищает их ненадежным алгоритмом, вроде MD5. Если же компрометации подвергнутся только простые пароли, значит, пользовательские данные все же защищены, а злоумышленники, возможно, использовали обычный брутфорс.

Исходные коды Tripwire уже были опубликованы на GitHub. Разработчики инструмента надеются, что их разработка пригодится компаниям, которые смогут применять Tripwire как дополнительную систему для обнаружения утечек.

Фото: UCSD