✔Создатели малвари Mirai признали себя виновными - «Новости»

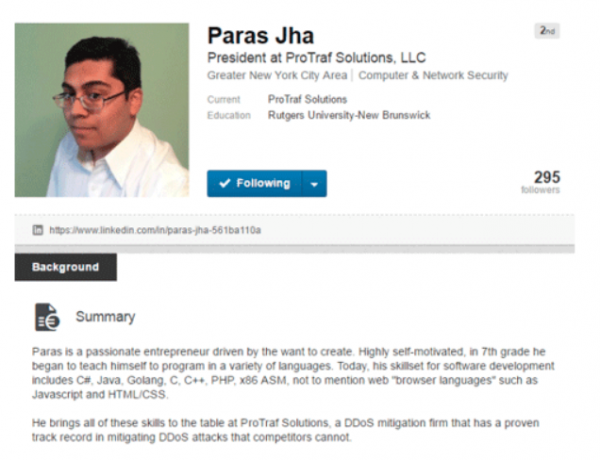

На официальном сайте Министерства юстиции США был опубликован пресс-релиз и целая подборка судебных документов, согласно которым, создателями оригинальной версии вредоноса Mirai были три друга: 21-летний Парас Джа (Paras Jha) из Нью-Джерси, 20-летний Джозайя Уайт (Josiah White) из Пенсильвании и 21-летний Далтон Нортон (Dalton Norman) из Луизианы.

LinkedIn Джа

Как оказалось, создавая Mirai, эта троица вовсе не собиралась разрабатывать мощнейшее кибероружие, которое вызвало вполне обоснованную тревогу у властей по всему миру. Изначально Mirai и ботнет, построенный на базе малвари, предназначались для обычных DDoS-атак на найму, к тому же друзья интересовались бизнесом, связанным с популярной компьютерной игрой Minecraft и хотели «прижать конкурентов».

Как показывают судебные документы, а также рассказывают представители ФБР, нашумевшая атака, направленная против европейского провайдера OVH (мощность атаки составила 1 Тб/с), была обусловлена именно тем, что OVH, помимо прочего, занимается защитой Minecraft-серверов от DDoS-атак. Кстати, по этой же причине от атак Mirai пострадала калифорнийская компания ProxyPipe.com.

Вскоре после этого Mirai-ботнет также атаковал сайт известного журналиста Брайана Кребса, который к тому моменту уже серьезно интересовался сервисами для DDoS-атак по найму и Mirai. Тогда мощность атаки доходила до 620 Гбит/с. Кребса «заставили замолчать» на несколько дней, так как защищавшая его компания Akamai, по сути, была вынуждена признать свое полное бессилие перед лицом атак такой мощности.

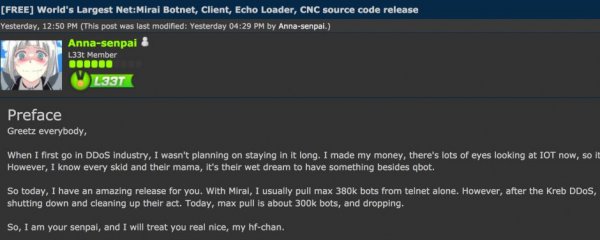

Понимая, что привлекают к себе излишнее внимание, а созданный инструмент оказался очень мощным, в начале октября 2016 года авторы Mirai решились на вполне обычный для хакеров в такой ситуации шаг. Используя псевдоним Anna-senpai, Парас Джа совершенно бесплатно опубликовал исходные коды своего вредоноса на портале Hack Forums. Этот жест был призван запутать следы и сбить с толку правоохранителей.

И уже в конце октября 2016 года жители США и европейских стран (включая Россию) на собственном опыте смогли прочувствовать, что интернет вещей — это проблема. Тогда Mirai-ботнет атаковал DNS-провайдера Dyn, из-за чего с перебоями работали социальные сети, новостные сайты, популярные стриминговые сервисы. Практически недоступны оказались Twitter, Reddit, Yelp, Imgur, PayPal, Airbnb, Pinterest, Shopify, Soundcloud, Spotify, GitHub, Heroku, Etsy, Box, Weebly, Wix, Squarespace, CPAN, NPM, Basecamp, Twilio, Zoho, HBO, CNN, Starbucks, Yammer и многие другие.

Интересно, что представители ФБР не стали в деталях комментировать атаку на Dyn, которая, в сущности, и принесла Mirai глобальную известность. При этом правоохранители говорят, что за этим инцидентом стояли уже не Джа, Уайт и Нортон, то есть код Mirai «пошел в народ». Однако именно после атаки на Dyn, парализовавшей часть интернета, расследованием происходящего занялось ФБР, сначала вообще заподозрившее причастность к инциденту «правительственных хакеров».

Джа, Уайт и Нортон определенно не были «правительственными хакерами» и разработкой Mirai занимались сами. Теперь стало известно, что Джа отвечал за инфраструктуру и удаленный контроль малвари, Уайт разработал Telnet-сканер, вошедший в состав вредоноса, а Нортон создавал новый эксплоиты. Хотя в официальном заявлении американских властей речь идет лишь о 100 000 скомпрометированных устройствах на территории США, на деле пострадавших IoT-устройств, конечно, гораздо больше. Так, согласно данным ИБ-исследователей, только за первые 20 часов работы Mirai заразил более 65 000 девайсов, а в итоге стабильное количество ботов варьировалось между 200 000 и 300 000.

Теперь авторы самой «успешной» IoT-малвари в истории признали свою вину. Как выяснилось, Mirai-ботнет использовали не только для DDoS-атак, но и для массового кликфрода. К тому же Джа признал свою вину в публикации исходных кодов Mirai и неоднократных DDoS-атаках против собственной альма-матер, Рутгерского университета, серверы которого он неоднократно уводил в оффлайн в период с ноября 2014 года по сентябрь 2016 года.

Интересно, что опубликованные правоохранителями документы доказывают правоту Брайана Кребса. Дело в том, что еще в январе 2017 года Кребс опубликовал на своем сайте результаты собственного расследования и предположил, что создателями Mirai могут являться именно Джа и Уайт.

И хотя Джа, Уайт и Нортон теперь ожидают решения суда, после публикации исходных кодов дело Mirai живет как ни в чем не бывало. День ото дня появляется все больше новых IoT-угроз и ботнетов на базе Mirai. К примеру, наиболее «свежий» из них был обнаружен в начале текущего месяца, это ботнет Satori, уже насчитывающий более 280 000 устройств.