✔Уязвимости в миллиардах модулей Wi-Fi и Bluetooth позволяют красть пароли и данные - «Новости сети»

Исследователи из Дармштадтского технического университета, совместно с коллегами из лаборатории Secure Mobile Networking Lab. и ряда других европейских организаций опубликовали работу, которая доказывает возможность извлечения паролей и манипулирования трафиком путём эксплуатации уязвимостей в чипах Wi-Fi и Bluetooth.

Источник изображения: Bleeping Computer

Современные потребительские устройства, такие как смартфоны или планшеты, оснащаются однокристальными системами (SoC) с отдельными модулями Bluetooth, Wi-Fi и LTE, каждый из которых имеет свою собственную реализацию безопасности. Однако чаще всего эти компоненты используют одни и те же ресурсы, такие как антенна или частотный спектр. За счёт этого разработчикам удаётся сделать SoC более энергоэффективной. Кроме того, повышается пропускная способность, а задержки при передаче данных уменьшаются.

В работе исследователей сказано, что общие ресурсы модулей беспроводной связи могут использоваться злоумышленниками в качестве мостов для проведения атак с целью повышения привилегий. После проведения такой атаки злоумышленник может осуществлять удалённое выполнение кода на целевом устройстве, а также считывать данные из памяти и влиять на его работоспособность.

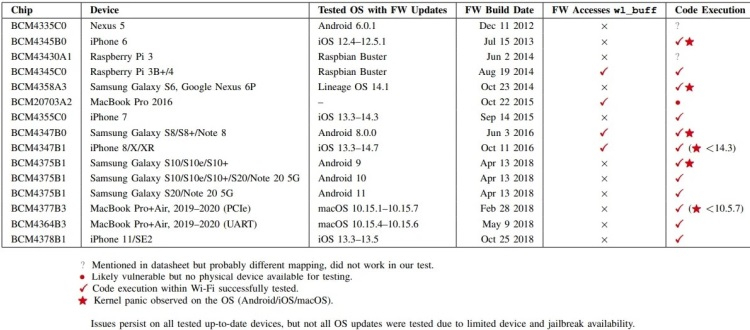

Список используемых в исследовании уязвимостей / Источник: Arxiv.org

В рамках такой атаки злоумышленникам потребуется осуществить удалённое выполнение кода на модуле Bluetooth или Wi-Fi. Уязвимости, которые позволяют сделать это, были обнаружены исследователями в прошлом. Как только удаётся добиться выполнения кода на одном модуле, тут же открывается возможность проведения атак на другие компоненты через общие ресурсы устройства. В рамках проделанной работы исследователям удалось вызвать отказ в обслуживании, удалённое выполнение кода, извлечь сетевые пароли и передаваемые данные.

Осуществить успешные атаки на устройства помогли уязвимости модулей беспроводной связи, такие как CVE-2020-10368 (утечка данных через Wi-Fi), CVE-2020-10367 (удалённое выполнение кода через модуль Wi-Fi), CVE-2019-15063 (отказ в обслуживании через модуль Wi-Fi), CVE-2020-10370 (отказ в обслуживании через модуль Bluetooth), CVE-2020-10369 (утечка данных через Bluetooth) и др. Отмечается, что некоторые из уязвимостей не могут быть исправлены путём выпуска программных патчей. Например, уязвимости, связанные с совместным использованием физической памяти, не могут быть исправлены никакими обновлениями безопасности. В ряде других случаев внесение программных исправлений может привести к падению производительности.

Результаты эксплуатации уязвимостей CVE-2020-10368 и CVE-2020-10367 / Источник изображения: Arxiv.org

Исследователи работали с разными моделями беспроводных адаптеров от Broadcom, Cypress и Silicon Labs, которые используются в миллиардах электронных устройств по всему миру. О всех обнаруженных уязвимостях сообщается производителям, и некоторые из них по возможности выпускают соответствующие исправления безопасности. Однако это делают не все, поскольку в ряде случаев период поддержки устройств уже завершился или же исправить проблему с помощью программных патчей попросту невозможно.