✔В камерах Guardzilla нашли жестко закодированные учетные данные - «Новости»

Xakep #237. Даркнет 2018

- Содержание выпуска

- Подписка на «Хакер»

Эксперты 0DayAllDay изучили системы наблюдения Guardzilla и раскрыли информацию о критической уязвимости (CVE-2018-5560) в продуктах компании. Перед этим исследователи уведомили вендора о проблемах и выждали положенные 60 дней. В отчете сказано, что наладить контакт с представителями Guardzilla так и не удалось, поэтому бреши по-прежнему не исправлены. Интересно, что с представителями Guardzilla удалось связаться журналистам издания TechCrunch, и те заявили, что не получали от исследователей никаких уведомлений и назвали все обвинения ложными.

Основная проблема устройств Guardzilla заключается в том, что системы домашнего видеонаблюдения содержат жестко закодированные учетные данные от облака Amazon S3, которое используется для хранения видеоматериалов. Эти учетные данные были обнаружены во время статического анализа кода прошивки, они дают неограниченный доступ к бакетам AS3, связанным с аккаунтом.

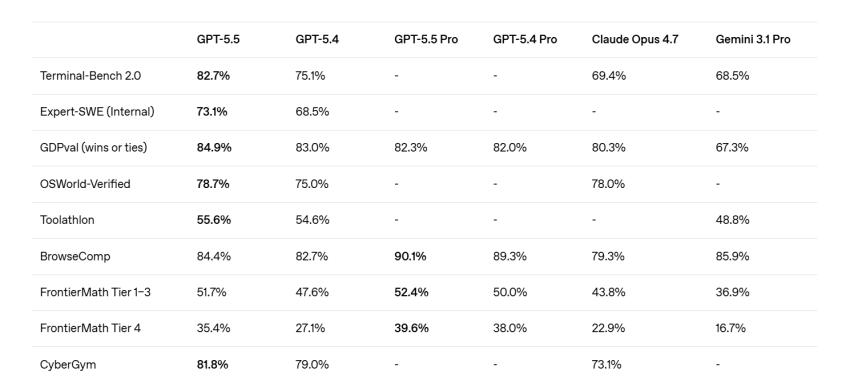

Специалисты пришли к выводу, что все пользователи систем видеонаблюдения Guardzilla All-In-One (и потенциальные злоумышленники) могут иметь доступ к сохраненным видеозаписям друг друга. Дело в том, что наборы ключей оказались одинаковыми для всех камер и предоставляли доступ более чем к 10 разным бакетам. По шкале CVSSv3 эта проблема оценивается в 8,6 баллов из 10 возможных.

Узнав значения AccessKeyIdG и secretAccessKeyG, атакующий получает возможность подключиться к AS3 и, по мнению экспертов, особенный интерес для злоумышленников могут представлять бакеты free-video-storage, free-video-storage-persist, premium-video-storage, а также premium-video-storage-persist.

Исследователи пишут, что тестировали только модель GZ501W, но полагают, что уязвимости могут распространяться и на другие продукты компании. Хуже того, эксперты обнаружили в устройствах Guardzilla множество других известных проблем, связанных с использованием устаревшей версии OpenSSL (1.0.1g).