✔Северокорейская хак-группа Darkhotel эксплуатировала 0-day в VBScript - «Новости»

);

На прошлой неделе разработчики компании Microsoft выпустили набор августовских обновлений для своих продуктов. В числе исправленных багов была и уязвимость нулевого дня CVE-2018-837: удаленное исполнение произвольного кода, связанное с тем, как скриптовый движок Internet Explorer обрабатывает объекты в памяти. Использование данной проблемы позволяет атакующему выполнить код с привилегиями текущего пользователя.

Более подробно об этой проблеме рассказали специалисты Trend Micro. Так, по данным исследователей, атаки на эту уязвимость начались еще в июле текущего года, и злоумышленники пользовались багом для выполнения шеллкода на уязвимых машинах.

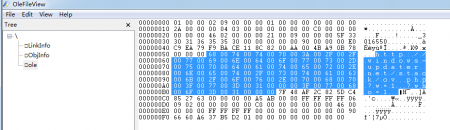

Тщательно изучив эксплоит атакующих, аналитики Trend Micro пришли к выводу, что использованная техника обфускации схожа с техникой, которая ранее применялась для эксплуатации другой уязвимости в VBScript, исправленной в мае 2018 года.

Сравнение эксплоитов

Тот баг, обнаруженный экспертами Qihoo 360, получил идентификатор CVE-2018-8174 и название Double Kill. Напомню, что весной текущего года специалисты Qihoo 360 заключили, что эту уязвимость (на тот момент 0-day) применяют северокорейские правительственные хакеры из группы Darkhotel (APT-C-06).

Теперь сходство в техниках обфускации позволило предположить, что за новыми атаками стоит та же самая группировка. Исследователи Qihoo 360 уже подтвердили выводы коллег из Trend Micro и привели еще одно доказательство этой теории: эксплоит для CVE-2018-8373 оказался связан с тем же доменом, который ранее обнаруживался во вредоносных документах Office. Именно оттуда происходила загрузка эксплоита для проблемы Double Kill.

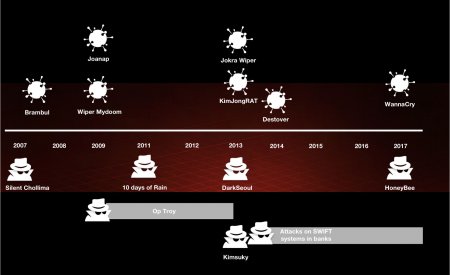

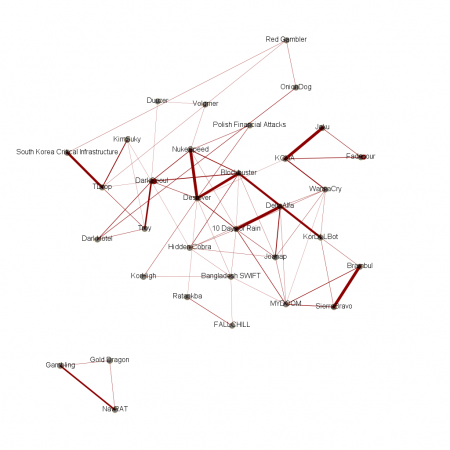

Стоит отметить, что опубликованное недавно совместное исследование компаний McAfee и Intezer связывает группу Darkhotel с властями КНДР. Изучив различные вредоносы и инструменты, датированные 2009-2017 годами, специалисты сумели объединить в одну схему сразу несколько кампаний и семейств малвари, обнаружив различные связи между ними.

Так, согласно исследованию, группировка Darkhotel напрямую связана с малварью Dark Seoul, которая, в свою очередь, ассоциируется с нашумевшей Operation Blockbuster: крупномасштабной атакой на компанию Sony, ответственность за которую возлагают на Серверную Корею.