✔Обнаружена повторная атака на российские СМИ - «Новости»

);

Весной 2018 года исследователи уже предупреждали, что банковский троян Buhtrap распространяется с помощью watering-hole атак: тогда злоумышленники заразили русскоязычные новостные сайты.

Преступники внедрили вредоносный скрипт на главные страницы ряда русскоязычных новостных сайтов, которые могли посещать их цели. Основное назначение Buhtrap — воровать деньги со счетов юридических лиц, так что в данном случае киберпреступники «охотились» на сотрудников финансовых отделов каких-либо организаций.

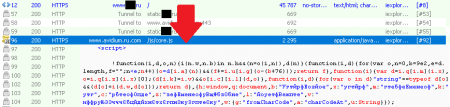

Теперь эксперты «Лаборатории Касперского» сообщили, что зафиксировали повторную атаку на сайт одного из известных российских СМИ (название ресурса не раскрывается). Ее результатом стало размещение на всех страницах сайта вредоносного кода, который перенаправляет посетителей на лендинг эксплоит-пака. Исследователи отмечают, что вредоносный скрипт вставляется не в результате работы вредоносного рекламного скрипта, а на стороне сервера, что может сигнализировать о компрометации веб-сервера, используемого новостным агентством.

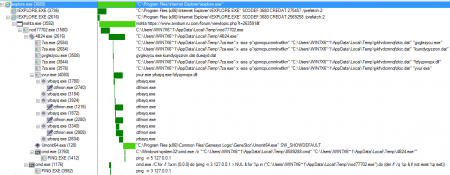

По сравнению с предыдущей атакой операторы кампании улучшили свой арсенал, в используемый пак входят эксплоиты для уязвимостей CVE-2018-8174 (баг в Internet Explorer) и CVE-2018-8120 (эскалация привилегий в Windows).

В качестве полезной нагрузки последней стадии по-прежнему выступает банковский троян Buhtrap. Полная цепочка эксплуатации выглядит следующим образом:

Помимо обновленного набора уязвимостей киберпреступники применили обфускацию скрипта, что затрудняет анализ и позволяет снизить детектирование со стороны некоторых защитных решений.

Как и в прошлый раз, все домены, использованные в watering-hole атаке, работают поверх HTTPS. Используются бесплатные SSLTLS сертификаты Let’s Encrypt.

Исследователи заключают, что стоящие за Buhtrap злоумышленники совершенствуют свой арсенал. Так, впервые был применен эксплоит для свежей уязвимости в Internet Explorer. В совокупности с эксплоитом для повышения привилегий это позволяет им значительно повысить шансы на успешную доставку банковского трояна. Что особенно опасно, если учесть, что источником распространения малвари являлся крупный российский новостной ресурс.